C’è un elemento centrale che molti degli esperti informatici ripetono da tempo, ed è tornato fondamentale alla luce degli ultimi due attacchi cyber su scala globale delle ultime settimane, Wannacry e Petwrap: occorre tenere i software di sistema e gli antivirus aggiornati. È parte della consapevolezza (del tutto incompleta) che ormai il mondo digitale è parte integrante delle nostre vite; e dunque occorre prendere le adeguate misure di prevenzione (lascereste il vostro portafoglio sul tavolo di un bar di una stazione mentre voi vi allontanate per qualche ragione?).

I RANSOMWARE

Sia Wannacry che Petwarp sono due ransomware, ossia malware che entrano in un computer, lo bloccano, e chiedono il pagamento di una somma di riscatto (ransom) per sbloccare la macchina. Entrambi hanno attaccato i sistemi operativi di Windows entrando da una debolezza che apre un varco tra i codici individuata dalla National Security Agency americana, che come agenzia di intelligence studia anche queste opzioni per attaccare o estrapolare informazioni.

DA DOVE SONO ENTRATI?

La debolezza è nota come Ethernal Blue, ed è stata sottratta all’Nsa, poi diffusa online ad aprile da un gruppo di hacker. Semplificando si tratta di un codice che permette ai malware di entrare all’interno dei sistemi: poi una volta lì è il malware a decidere (ossia, ‘ad essere programmato per’) se bloccare il computer, copiare i dati, spiare. Di queste falle ne esistono diverse, e non sono note nemmeno alle aziende produttrici: studiarle e d individuarle permette alle agenzie di avere vantaggi nello spionaggio (ma se finiscono in mani o in usi sbagliati…).

GLI AGGIORNAMENTI

Quando sono iniziate a circolare le voci su Ethernal Blue, Windows ha distribuito una patch di aggiornamento che chiudeva quella porta: si chiama MS 17-010, ed è stata rilasciata il 17 marzo. Dunque, chiunque avesse fatto gli adeguati update avrebbe avuto il sistema protetto sia da Wannacry (12 maggio), sia da Petwrap (27 giugno); il 13 maggio ne è stata rilasciata una versione anche per sistemi operativi obsoleti com Windows XP, che Microsoft non aggiorna ormai più.

COME SI DIFFONDONO TRA I COMPUTER

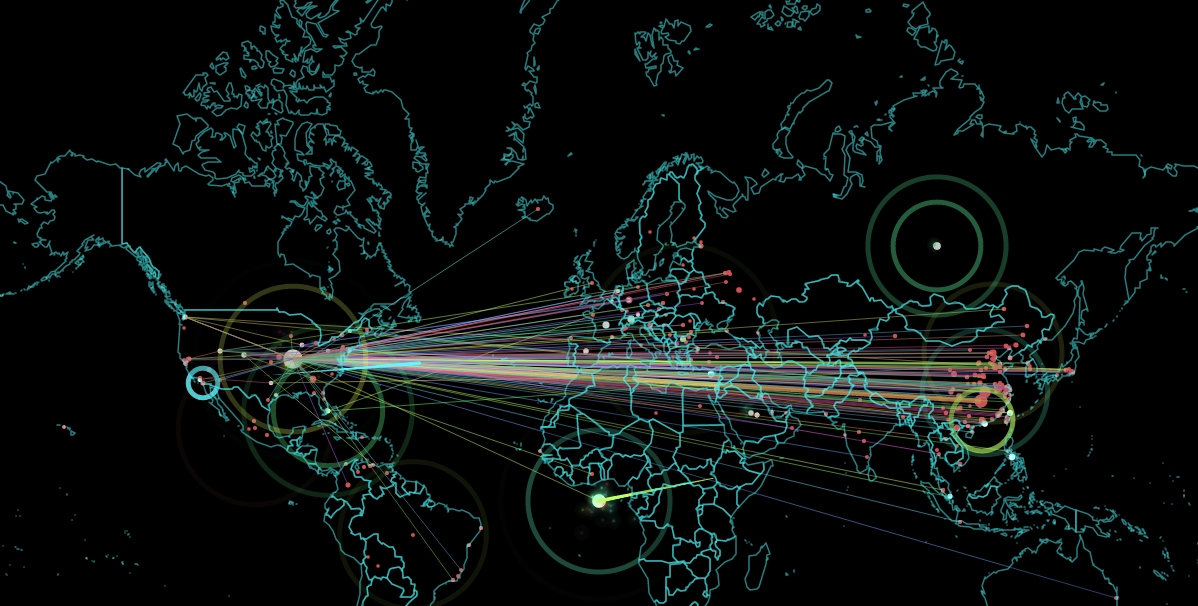

La forza di questo genere di virus è la capacità di diffondersi all’interno di sistemi in rete: ossia, immaginando i computer di una qualche organizzazione o azienda tutti collegati – per ovvie ragioni di funzionalità operativa – a uno stesso network, basta soltanto un computer infettato per colpirli tutti. Le modalità di attacco sono varie, ma comunemente si è visto che entrano tramite mail di phishing: ossia, messaggi credibili che richiedono l’apertura di un allegato o di cliccare su un link. Una volta aperto, o seguito in link, si è praticamente già finiti nella trappola e il malware si è inserito.

COSA FARE SE SI È STATI ATTACCATI

Una volta attaccato il computer sembra compromesso, ma ci sono diversi protocolli che possono essere seguiti evitando la cancellazione dei dati. E soprattutto senza pagare il riscatto: anche perché, oltre a disincentivare azioni successive, non è sempre detto che una volta pagata la somma richiesta (che in questi due ultimi casi era pari a 300 dollari in Bitcoin) il sistema torni realmente a funzionare. Microsoft ha fornito sul suo sito i consigli operativi, e anche altre ditte che si occupano di sicurezza e consulenza informatica hanno diffuso alcune linee guida per intervenire (qui per esempio quelle di Deep Cyber, azienda romana). Inoltre il Windows Club tiene aggiornata una lista di diversi strumenti free per rimuovere vari tipi di ransomware. Rispondendo a una domanda di un utente attaccato, due giornalisti del Guardian esperti dell’argomento hanno scritto che “in linea di principio, dovrebbe essere possibile per sconfiggere tutti ransomware da subito scollegare il PC da Internet, riformattare il disco rigido e reinstallare tutto da un backup”. Sempre ammesso che si abbia a disposizione un backup aggiornato. Il Centro europeo criminalità informatica ha creato un sito internet dedicato al problema che si chiama NoMoreRansom!.