Un giorno normale in aeroporto. All’improvviso, il check-in mostra un guasto del sistema. Le app di viaggio sugli smartphone smettono di funzionare. Gli operatori ai banchi non possono utilizzare i loro computer. I viaggiatori non possono né controllare il bagaglio né passare i controlli di sicurezza. Tutti i voli sono mostrati come cancellati sui monitor dell’aeroporto, con ingenti disagi e danni economici. Per impedire che scenari come questi possano concretizzarsi, si è svolta Cyber Europe 2018, esercitazione organizzata da Enisa, l’Agenzia europea della sicurezza informatica e delle reti, lanciata in collaborazione con 30 Paesi, che quest’anno si è concentrata proprio sulla soluzione di un attacco informatico su vasta scala mirato alle infrastrutture che controllano il traffico aereo, causando la compromissione dei sistemi di check-in.

LA SIMULAZIONE

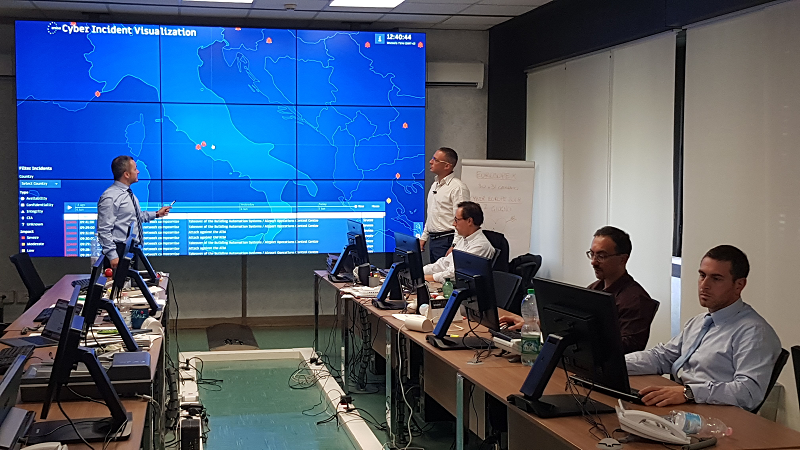

Per l’Italia la simulazione è stata coordinata, per la prima volta, dal Nsc: il Nucleo per la Sicurezza Cibernetica costituito presso il Dipartimento delle informazioni per la sicurezza (Dis), che opera a supporto del presidente del Consiglio e del Comitato interministeriale per la sicurezza della Repubblica (Cisr) per le questioni riguardanti la cyber security. È proprio la nuova direttiva in materia di architettura nazionale cibernetica (Dpcm del 17 febbraio 2017), infatti, a prevedere, tra gli altri compiti assegnati al Nsc, anche quello di promuovere e coordinare, in raccordo con Mise e Agid, la partecipazione nazionale in esercitazioni internazionali che riguardano la simulazione di eventi di natura cibernetica.

Un’esercitazione, quella appena terminata, che il Nucleo considera positivamente, “perché da un lato è stato certificato un sensibile miglioramento dell’efficienza delle prestazioni di cyber security; e dall’altro è stata data prova di una buona maturazione del settore per quegli aspetti strategici che riguardano la cooperazione tra pubblico e privato”.

30 PAESI PARTECIPANTI

La simulazione, conclusasi oggi, ha coinvolto simultaneamente 30 Paesi partecipanti (28 membri Ue, più Svizzera e Norvegia), e più di 900 specialisti europei di cyber security che hanno potuto operare attraverso una piattaforma informatica comune in cui, per rendere più veritiero lo scenario, sono stati creati anche finti siti web, social media e blog di sicurezza.

Si tratta di un’ulteriore occasione di verifica delle capacità di reazione e cooperazione a livello europeo, in linea con quanto previsto attraverso la recente attuazione della Direttiva Nis (Network and Information Security), che prevede, per l’appunto, l’adozione di misure comuni per l’innalzamento di un elevato livello di sicurezza delle reti e dei sistemi informativi nell’Unione.

I TEST DELL’ITALIA

L’Italia, ad esempio, ha avuto modo di testare le procedure in capo ai nuovi attori istituzionali previsti dalla Nis: come il gruppo di intervento per la sicurezza informatica in caso di incidenti, il costituendo Computer Security Incident Response Team, Csirt (che sarà frutto dell’unificazione di Cert-N, Computer Emergency Response Team-Nazionale del Ministero dello Sviluppo Economico e del Cert-Pa, analoga articolazione dell’Agenzia per l’Italia Digitale), che ha operato durante l’esercizio in stretta sinergia con gli organismi del Ministero della Difesa (Comando Interforze per le Operazioni Cibernetiche), della Polizia Postale (Cnaipic) e con la rete europea dei Csirt.

I SOGGETTI COINVOLTI

Sono stati coinvolti nella simulazione anche Enac, Enav, Aeroporti di Roma e Alitalia, così come gli Internet Service Provider tra i quali Tim, Wind-Tre, Vodafone, Fastweb e Bt Italia.