Come ogni anno, è stata presentata oggi in Parlamento una Relazione sulla politica dell’informazione per la sicurezza relativa all’anno 2019, da parte del direttore generale del Dipartimento delle Informazioni per la Sicurezza (Dis), Gennaro Vecchione. Accanto a lui era presente il presidente del Consiglio Giuseppe Conte.

Un report che fa luce su “un quadro complessivo caratterizzato da dinamiche e conflitti, conclamati o sottotraccia – si legge nel documento -, tutti, anche quelli apparentemente più remoti, in grado di incidere, direttamente o indirettamente, sulla nostra sicurezza e sui nostri interessi”.

La relazione include il “Documento di sicurezza nazionale”, che illustra gli aspetti salienti della minaccia cyber. Tra gli argomenti affrontati nel resoconto c’è l’aumento del “hactivism” in Italia, con uno sguardo sui gruppi più attivi e le loro “vittime”, tra cui il sistema della pubblica amministrazione.

“L’arma cibernetica” è stata, ancora nel 2019, lo strumento privilegiato per la conduzione di manovre ostili contro obiettivi pubblici e privati di grande rilevanza strategica per l’Italia. In questo, l’obiettivo principale dell’intelligence è stato contrastare le campagne di spionaggio digitale per l’esfiltrazione di informazioni dalle infrastrutture informatiche della pubblica amministrazione centrale: “Ripetuti tentativi di intrusione sono stati effettuati anche nei confronti degli assetti cibernetici di operatori del settore petrolchimico, pure italiani, in quanto parte integrante della catena del valore di primarie realtà internazionali afferenti all’ambito Oil & Gas”.

“L’arma cibernetica” è stata, ancora nel 2019, lo strumento privilegiato per la conduzione di manovre ostili contro obiettivi pubblici e privati di grande rilevanza strategica per l’Italia. In questo, l’obiettivo principale dell’intelligence è stato contrastare le campagne di spionaggio digitale per l’esfiltrazione di informazioni dalle infrastrutture informatiche della pubblica amministrazione centrale: “Ripetuti tentativi di intrusione sono stati effettuati anche nei confronti degli assetti cibernetici di operatori del settore petrolchimico, pure italiani, in quanto parte integrante della catena del valore di primarie realtà internazionali afferenti all’ambito Oil & Gas”.

La relazione sostiene che il lavoro dell’intelligence ha avuto modo di rilevare come “gli attaccanti abbiano monitorato le comunicazioni elettroniche scambiate da utenti del target – tra cui anche quelle di figure apicali – procedendo poi a sottrarre illecita- mente i contenuti, il tutto in modo assolutamente ‘stealth’”.

Ma chi c’è dietro queste azioni ostili contro soggetti privati? Le manovre, operate prevalentemente da formazioni minori vicine a “Anonymous Italia” (tra cui AnonPlus ITA, AntiSec ITA e LulzSec_ITA), hanno registrato l’avvio delle campagne “#OpLavoro” sulle morte bianche, ai danni degli enti pubblici e organizzazioni nel mondo del lavoro, e “#OpAngelieDemoni”, sulla presunta illiceità nel sistema di affido dei minori da parte di amministratori locali ed operatori dei servizi sociali. La relazione sostiene che invece è marginale l’attivismo di individui e gruppi di matrice cyber- terrorista.

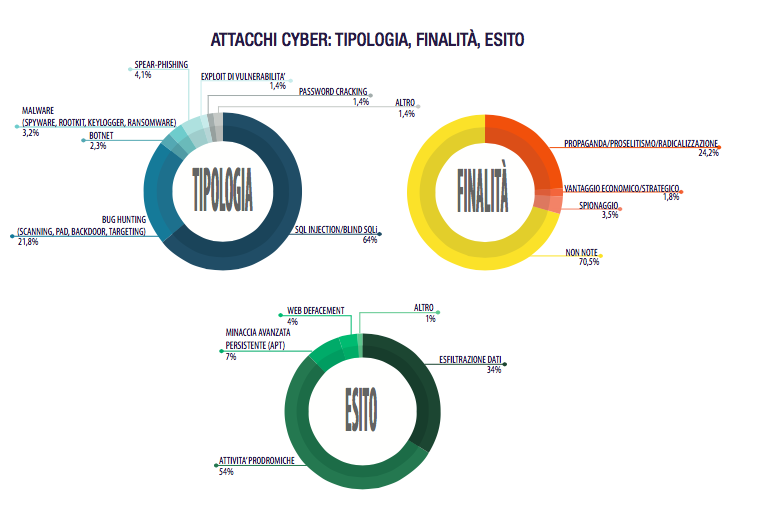

Gli 007 italiani hanno identificato l’hacktivismo come la minaccia più consistente, seguito dalle campagne digitali di matrice statuale, in leggero calo rispetto all’anno 2018. Tra le tipologie di attacco è stato confermato “il predominante ricorso dei gruppi antagonisti a tecniche di SQL Injection per violare le infrastrutture delle vittime (64% del totale), solitamente precedute da attività di scansione di reti e sistemi (cd. Bug Hunting, circa il 22%) alla ricerca di vulnerabilità da sfruttare nelle fasi successive dell’attacco”. A questi si sono aggiunte campagne di spear-phishing, tese verosimilmente all’inoculazione di impianti impiegati per acquisire il controllo remoto delle risorse compromesse.

“Il citato aumento delle attività preparatorie – continua la relazione – è causa del corrispondente incremento delle iniziative alle quali non è stato possibile attribuire una chiara finalità (70,5%), che rappresentano nel 2019 la maggioranza assoluta, seguite dalle azioni ostili poste in essere per scopi di propaganda (24,2%), perlopiù di matrice hacktivista”. Infine, sono rimaste marginali le campagne con finalità di spionaggio, “verso le quali si è mantenuta elevata l’attenzione del Comparto, attesa l’insidiosità di tale minaccia e l’esigenza di promuovere a beneficio dei target ogni utile azione di prevenzione e mitigazione”.