Archivi

@chedisagio

I fuorionda di Fini su Berlusconi e di Lusi sul centrosinistra "erano giornalismo". Quelli di Favia su Grillo, no. Strano posto, la Rete

Draghi, orgoglio e pregiudizio

Super Mario ha fatto goal. Non parliamo di Balotelli e della nazionale ma del numero 1 della Banca Centrale Europea che a Francoforte è riuscito a frenare l’emorragia della speculazione finanziaria, mettere in sicurezza la moneta unica e l’eurozona e soprattutto a offrire una importante sponda all’asse Bernanke-Obama. Non deve quindi stupire il plauso generalizzato che si è levato pressoché…

Usa 2012, il giorno di Obama a Charlotte

Trentotto minuti per convincere l’America che “yes, we can” ma “servono più anni”. Il discorso di Barack Obama sul palco della Time Warner Cable Arena di Charlotte si basa sulla sincerità: “Il percorso che offro non sarà veloce o facile. Non mi avete eletto per dirvi quello che volevate sentirvi dire. Mi avete eletto per dirvi la verità. E la…

Il terremoto nel sud-ovest della Cina

Cinque persone sono morte e 20mila case sono rimaste danneggiate. Sarebbe questo il bilancio di una serie di scosse di terremoto, una delle quali di magnitudo 5.7, registrate nella notte nel sud-ovest della Cina. Lo ha riportato l´agenzia di stampa cinese Xinhua. La scossa più forte è stata avvertita intorno alle 11 del mattino (ora locale, le 5 in Italia)…

Sulle feste e la qualità del Festival del cinema di Venezia

Leggiamo sempre con ammirazione le analisi di Paolo Mereghetti sul Corriere della Sera e nei numerosi libri che ha scritto. Ci sfugge invece il senso del suo articolo di ieri “Meno feste, meno incassi ma quello del Lido resta un Festival di qualità”. Nessuno ha mai detto il contrario, quindi ci è sembrata una riflessione autolesionista, come si dice excusatio…

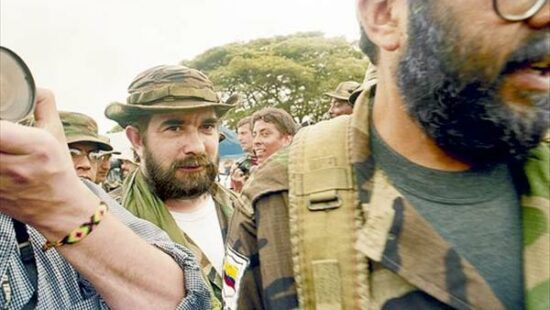

Se questa è pace. Il governo colombiano uccide capo delle Farc

Se questo è l’accordo per negoziare il processo di pace, poco c’è da aspettarsi. Non è trascorsa neanche una settimana da quando le Forze Armate Rivoluzionarie della Colombia (Farc) e il governo del presidente Juan Manuel Santos hanno confermato la loro disposizione di affrontare un processo di negoziazione per la pace in Colombia che già sono cominciati gli scontri. Ed…