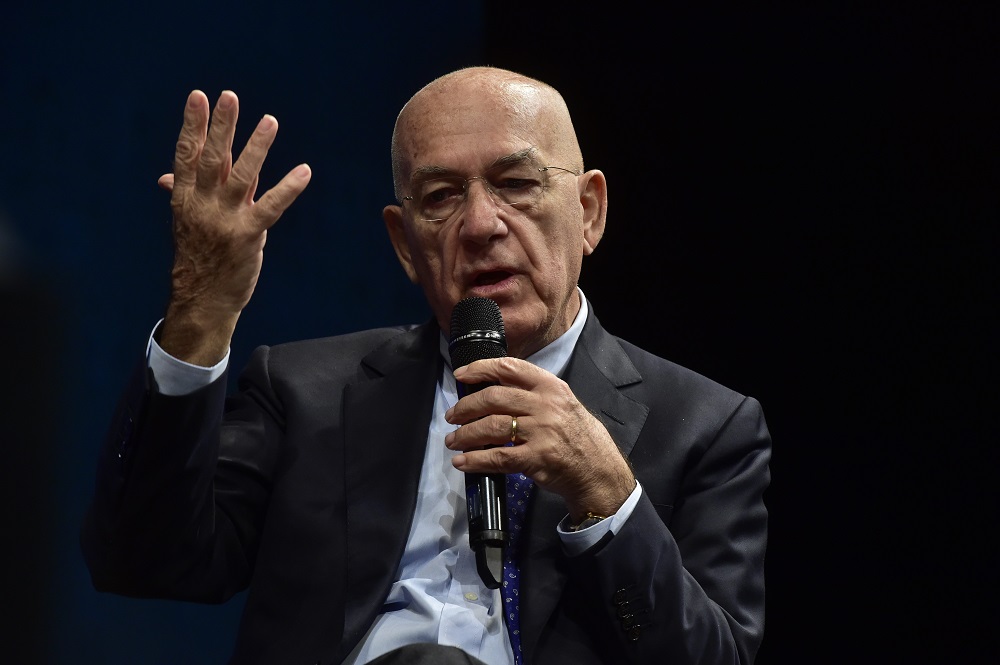

Trojan, 5G, sicurezza informatica, totalitarismo digitale della Cina. Nella relazione del bilancio, quella che conclude il settennato del Garante Privacy il cui mandato terminerà a fine giugno, Antonello Soro ha toccato diversi temi al centro del dibattito pubblico. I più rilevanti riguardano i nuovi rischi che i dati sensibili di istituzioni e cittadini corrono in Rete, dove, ha evidenziato l’ultimo rapporto Clusit, si assiste ormai a “una sorta di cyber guerriglia permanente”.

IL CASO EXODUS E I TROJAN DI STATO

Il presidente dell’Autorità è tornato innanzitutto sulla delicata questione del ricorso ai trojan a fini intercettativi che, dice, “si è rivelato estremamente pericoloso”. Un uso improprio dei captatori informatici, aveva anticipato Soro in una lettera inviata il 30 aprile alle massime cariche istituzionali e politiche dello Stato, tra i quali i presidenti di Camera e Senato, il presidente del Consiglio Giuseppe Conte e il ministro della Giustizia Alfonso Bonafede, può condurre a scenari da “sorveglianza di massa” e, conseguentemente, a potenziali indebite pratiche di spionaggio. Per questo, aveva auspicato “è opportuna una riflessione sui limiti di utilizzo di questi software a fini intercettativi, valutando anche la possibilità di introdurre un divieto”.

Concetti ripetuti nella sua relazione annuale, nella quale il Garante Privacy ha ricordato il caso di utilizzo “di captatori connessi ad App e quindi posti su piattaforme accessibili a tutti, suscettibili di degenerare, anche solo per errori gestionali, in strumenti di sorveglianza massiva. Violazioni simili a quelle recentemente verificatesi vanno impedite, non potendosi tollerare errori in un campo così sensibile, perché incrocia la potestà investigativa e il potere, non meno forte, della tecnologia”.

Il riferimento piuttosto chiaro è a Exodus, lo spyware che sarebbe stato distribuito negli ultimi due anni su dispositivi Android attraverso almeno una ventina di app scaricabili dalla piattaforma ufficiale Play Store di Google. Il programma, realizzato da una compagnia italiana, avrebbe infettato diverse centinaia di cittadini italiani, forse un migliaio, che non avevano nulla a che fare con inchieste e procedimenti penali. Sul caso le indagini proseguono, ma, evidenziano gli esperti, il tema dell’uso dei cosiddetti ‘trojan di Stato’ è ben più ampio.

LA SICUREZZA DEL 5G

Pur senza riferimenti diretti a Pechino, il Garante ha parlato anche della questione della sicurezza delle reti 5G, questione che aveva affrontato in modo più approfondito in una recente audizione al Copasir.

“La parcellizzazione dei centri di responsabilità comporta rischi cui è necessario ovviare centralizzando le competenze all’interno di una strategia unitaria, nazionale ed europea insieme, per proteggere non tanto e non solo il punto terminale ma l’ecosistema digitale nel suo complesso”, ha spiegato Soro. “Altrimenti avremmo soltanto monadi protette, immerse però in un reticolo di vulnerabilità, peraltro sempre crescenti. E questo, tanto più a fronte del ricorso sempre più imponente al cloud e dello sviluppo del 5G, con cui la superficie di attacco cresce in progressione geometrica, perché i rischi si estendono a tutti i nodi della rete”, come rimarca da tempo Washington.

IL TOTALITARISMO DIGITALE DI PECHINO

Sullo scontro tecnologico globale tra Stati Uniti e Cina Soro ha espresso parole chiare sull’impatto che “le tecnologie digitali” hanno “nella definizione di criteri valoriali, orientando sempre più le decisioni sia individuali che collettive e, per altro verso, concorrono a delineare l’esercizio della sovranità, modificando equilibri geopolitici prima indiscussi”.

L’antagonismo tra i due Paesi, ha sottolineato il Garante “sottende una competizione per l’egemonia tecnologica, che disegna la nuova geografia del potere planetario. Il possesso e lo sfruttamento dei dati, che si accumulano nell’infosfera, sono la posta in palio”. Tuttavia, ha detto ancora, “se negli Usa si sta avviando un percorso di rafforzamento della privacy, a seguito della sentenza Schrems e delle rivelazioni su Cambridge Analytica (un caso richiamato dal Garante anche in un passaggio sulla sicurezza dei processi democratico-elettorali) – che hanno dimostrato come la protezione dei dati sia un presupposto indispensabile di autonomia e sovranità – la realtà cinese sembra muoversi in senso assai diverso”.

In particolare, “la vita a punti dei cinesi sembra indicare il rischio di un nuovo totalitarismo digitale, fondato sull’uso della tecnologia per un controllo ubiquitario sul cittadino e su un vero e proprio capitalismo della sorveglianza”. Secondo Soro “la sinergia tra assenza di norme efficaci a tutela della privacy e dirigismo (anche) economico favorisce, infatti, una sostanziale osmosi informativa tra i provider e il Governo cinese che, anche per ragioni culturali, può massivamente raccogliere dati personali, da riutilizzare per le finalità più diverse: dalla sicurezza nazionale alla promozione dell’intelligenza artificiale. E persino per la realizzazione di un sistema di controllo sociale fondato sul capillare monitoraggio e la penalizzazione di comportamenti ritenuti socialmente indesiderabili, con la preclusione all’accesso persino a determinate scuole o ad altri servizi di welfare”.

CYBER SECURITY, BANCHE DATI E SICUREZZA NAZIONALE

Soffermandosi sul vasto tema della cyber security e della protezione dei dati, Soro ha ricordato che le offensive nel quinto dominio sono in costante crescita.

“Se nel settore pubblico in generale gli attacchi sono cresciuti nell’ultimo anno del 41%, in ambito sanitario l’incremento ha toccato l’acme del 99% rispetto all’anno precedente, con effetti tanto più gravi che in altri settori perché l’alterazione dei dati sanitari può determinare – come abbiamo sottolineato anche rispetto al fascicolo sanitario elettronico – errori diagnostici o terapeutici”. La “carente sicurezza dei dati e dei sistemi che li ospitano”, ha avvertito, “può rappresentare una causa di malasanità”.

Un tema, quello sollevato dal Garante, che si incrocia con quella che Soro ha definito “una componente essenziale della competitività nazionale”, ovvero “la digitalizzazione dell’attività amministrativa”, da realizzare “nel rispetto dei diritti dei cittadini”.

In particolare, ha rimarcato nella sua relazione, “il processo d’informatizzazione – prezioso per lo sviluppo del Paese – deve essere pienamente compatibile con i principi di proporzionalità e minimizzazione, tali da circoscrivere al necessario l’espansione del patrimonio informativo pubblico, così da rendere, al contempo, esso stesso più sicuro e più efficiente l’azione amministrativa”. A fronte “dell’imponente moltiplicazione e interconnessione delle banche dati pubbliche”, per il presidente dell’Autorità è necessario predisporre “misure per la loro razionalizzazione e messa in sicurezza. “Si pensi – ha proseguito Soro – alle indicazioni fornite rispetto al trattamento di dati personali su larga scala che era stato previsto dall’Agenzia delle entrate per la fatturazione elettronica, con riguardo potenzialmente a ogni aspetto della vita quotidiana dell’intera popolazione, ritenuto sproporzionato rispetto al pur legittimo obiettivo perseguito. Nella consapevolezza della necessità di responsabilizzare i soggetti a vario titolo coinvolti nella complessa catena della sicurezza dei sistemi e delle reti, abbiamo svolto un’importante attività ispettiva rispetto ai nodi di interscambio internet (ixp), gestiti da privati non sempre in modo adeguato e dalla cui sicurezza dipendono, tra l’altro, la sicurezza nazionale, l’efficacia delle indagini, l’incolumità dei singoli”.