Per contrastare lo spionaggio economico digitale e altri hack che minacciano la sicurezza nazionale americana, Washington intende estendere ulteriormente le operazioni offensive nel cyberspace, dando corso a un processo iniziato già da qualche tempo.

LE PAROLE DI BOLTON

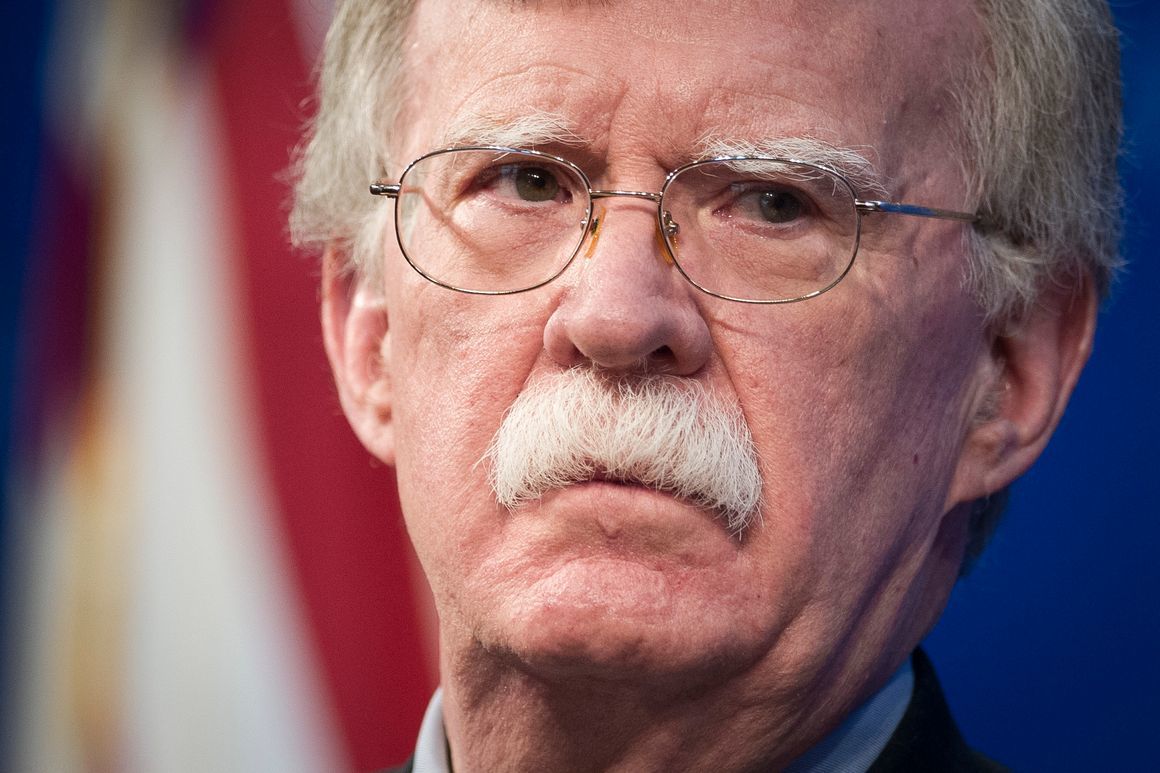

A spiegare le mosse e le motivazioni della Casa Bianca è il consigliere per la sicurezza nazionale John Bolton, che intervenendo al convegno annuale Cfo Network del Wall Street Journal ha fatto un primo bilancio del cambio di policy.

UN NUOVO APPROCCIO

Sebbene Bolton – considerato un ‘falco’ in politica estera – abbia, per ovvie ragioni, rifiutato di fornire dettagli specifici sulle operazioni di guerra cibernetica condotte dagli Stati Uniti, è noto che la Casa Bianca abbia varato a novembre scorso una nuova strategia nazionale di sicurezza informatica che offre maggiori possibilità di andare all’attacco nel quinto dominio per fermare attori malevoli e interferenze straniere.

La politica obamiana – che era classificata, ma divenne di dominio pubblico a causa dei leak dell’ex contractor dell’intelligence Edward Snowden – costringeva l’esercito a consultare il Dipartimento di Stato, la comunità di intelligence e altre agenzie prima di condurre un attacco informatico. Una delle ragioni di ciò era assicurarsi che un’offensiva non interferisse con le operazioni di raccolta di informazioni. La nuova strategia, invece, dà ai militari maggiore libertà di azione (anche il Dipartimento della Difesa, infatti, ha rilasciato una nuova cyber strategy perfettamente coordinata con quella della Casa Bianca).

UN CAMBIAMENTO IN ATTO

Le nuove misure, ha spiegato Bolton, sono state adottate già durante le elezioni del midterm di novembre. In una operazione classificata denominata “Synthetic Theology”, ad esempio, il Cyber Command americano avrebbe bloccato i sistemi della Internet Research Agency, la famosa fabbrica di troll di San Pietroburgo, per evitare attività disinformative.

GLI OBIETTIVI

L’incremento dell’attività cyber offensiva degli Stati Uniti, ha specificato il consigliere per la sicurezza nazionale, non sarà naturalmente in grado di mettere la parola fine agli attacchi state sponsored, ma nasce con l’intenzione di imporre dei maggiori costi agli aggressori, che possano funzionare come strumento di deterrenza. Le risposte degli Stati Uniti agli attacchi informatici non saranno, inoltre, necessariamente simmetriche: potrebbe accadere che ad un attacco informatico si risponda con attacchi non legati al cyber spazio (il primo esempio di ciò si è verificato recentemente in una operazione militare realizzata da Israele).

DRAGONE NEL MIRINO

Bolton ha parlato anche di Cina, e di come affrontare le presunte operazioni di spionaggio economico di Pechino sia da tempo una delle principali priorità della sicurezza informatica dell’amministrazione Trump (che ha ingaggiato con il colosso asiatico uno scontro commerciale e tecnologico a tutto campo, soprattutto nei confronti del 5G e di aziende come Huawei). Il Dipartimento di Giustizia, alla fine dello scorso anno, ha indirizzato contro hacker della Repubblica Popolare diverse accuse per attacchi informatici, come quelli che hanno colpito i settori dell’aviazione e delle tecnologie dell’informazione. Alcune stime del governo Usa calcolano che il cybertheft cinese starebbe costando all’economia americana centinaia di miliardi di dollari all’anno. L’accordo bilaterale siglato da Obama e Xi Jinping, mirato proprio a ridurre le operazioni di spionaggio informatico, sarebbe – secondo l’intelligence statunitense – stato ripetutamente violato dalla Cina. Da qui la necessità, secondo la Casa Bianca, di intervenire.