E’ il cervellone del M5s. Sulla piattaforma Rousseau si scelgono i candidati e si votano le proposte di legge del movimento. A mandare in palla il sistema operativo sono stati gli hacker che, su Twitter, si celano dietro il profilo r0gue-0. Nel giro di 48 ore, i pirati informatici hanno violato due volte l’ecosistema online del M5s, rubando dati sensibili…

Archivi

Ecco come e perché Trump sballotta Nicholson sull'Afghanistan

In Afghanistan gli americani continuano a morire, ma la Casa Bianca è indecisa sul che fare in una guerra che sta per entrare nel suo diciassettesimo anno ed è già la più lunga nella storia degli Stati Uniti. Mercoledì tre soldati dell'82ma Airborne Division sono caduti in un attacco talebano a Kandahar compiuto con un'autobomba che ha colpito il loro…

Che cosa sta succedendo contro McMaster

Il gruppo di generali di cui il presidente Donald Trump s'è circondato sta iniziando ad allineare le proprie azioni per riordinare la caotica Casa Bianca. Da quando John Kelly, ex ufficiale dei Marines e segretario alla Homeland Security, ha iniziato il suo lavoro come capo dello staff sono cambiate già alcune regole, c'è una nuova disciplina dice il direttore dell'Ufficio…

Sessions lancia la guerra ai leaker e addolcisce la pillola Grand Jury a Trump

Lo special counsel incaricato dal dipartimento di Stato per indagare "ogni tipo" di rapporto tra il comitato elettorale di Trump e la Russia – l'ambito è l'indagine su eventuali collusioni – ha deciso di ricorrere a un Grand Jury. La notizia è stata anticipata due giorni fa dal Wall Street Journal e dal punto di vista tecnico non è niente…

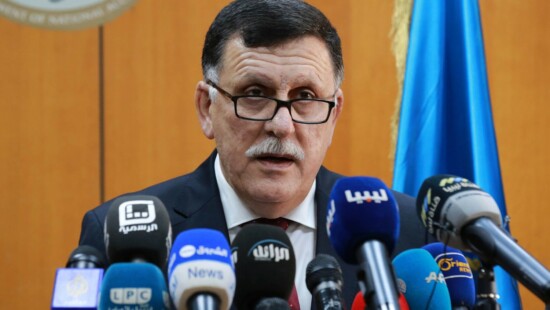

La Libia, l'Italia e i trambusti di Serraj e Haftar

Venerdì uno dei membri del Consiglio presidenziale (PC), organo politico temporaneo del processo di pacificazione libica voluto dall'Onu, ha attaccato la presenza militare italiana in Libia. La "Comandante Borsini" è alla base navale di Abu Setta per via di un accordo che il capo del Consiglio presidenziale stesso, il premier che le Nazioni Unite vorrebbero unificasse il paese, Fayez Serraj,…

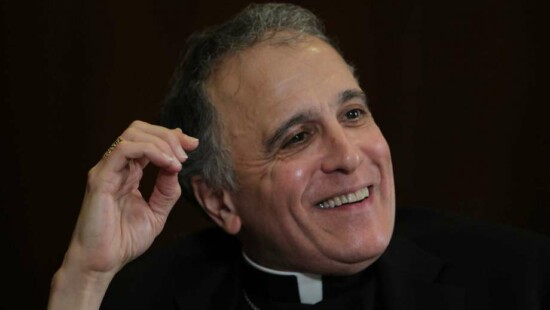

Tutti i dettagli sulla baruffa in America tra media liberal e vescovi cattolici sui temi sociali

Capita spesso che i media liberal americani, insieme a quelli che vengono etichettati come i cattolici più progressisti, critichino i vescovi della Conferenza episcopale americana, guidata a partire dal novembre 2015 dal cardinale Daniel DiNardo (nella foto), accusandoli di non occuparsi abbastanza di questioni come giustizia e pace, temi invece percepiti come molto cari all’attuale Papa Francesco, ma di concentrarsi…

Talleyrand è ancora attuale?

Chi cercasse la “verità” sulla complessa e controversa personalità del principe di Talleyrand nella raffinata, elegante ed arguta biografia che gli dedicò Charles-Augustine de Sainte-Beuve (1804-1869), resterebbe deluso. Per quanto il grande critico letterario francese si sia adoperato per ritrarre nella maniera più accattivante e nel contempo più aderente alla realtà la figura del grande statista, bisogna concludere che non…

La Libia, le mire di Macron e gli interessi dell'Italia

“In ogni conflitto le manovre regolari portano allo scontro e quelle imprevedibili alla vittoria”, diceva Sūnzǐ, generale e stratega cinese del V secolo a.C. Nell’Europa odierna invece è Emmanuel Macron che dimostra e applica questa massima: con il fragile incontro di Parigi con il Presidente Sarraj e il generale Haftar per la soluzione libica. Una mossa “lampo” che ha lasciato…

Perché i Radicali sparsi non possono non gridare Forza Europa (come Calenda). Parla Cappato

Nel momento in cui nel mondo politico italiano sembrano prevalere spinte anti europeiste e sovraniste, Benedetto Della Vedova ha dato vita a un movimento che già dal nome è una sfida agli euroscettici: Forza Europa. Ne abbiamo parlato con Marco Cappato, radicale e attuale tesoriere dell’Associazione Luca Coscioni, presente all’iniziativa inaugurale sabato scorso a Roma, dove, oltre a Della Vedova,…

Assunzioni per età e colore, cosa (non) si può fare. Parla il prof. Garibaldi

Il "Senno di Po" - l'audiorubrica curata da Ruggero Po per Formiche.net - è dedicato oggi alla storia che arriva da Cervia dove un giovane ragazzo italiano, di nome Paolo, si è visto ritirare un'offerta di lavoro da cameriere quando il proprietario del locale ha scoperto che si trattava di una persona di colore. "Mi dispiace Paolo ma non posso…