L’Indo-Mediterraneo è stato storicamente una regione volatile. Gli imperi romano, persiano e indiano si sono contesi il primato per millenni, mentre nella regione nascevano quattro tra le religioni più influenti al mondo. Se il conflitto ha segnato per decenni il Corno d’Africa e il Bab al-Mandab, oggi il Medio Oriente è esploso in una nuova serie di conflitti che fino a poco tempo fa erano considerati scenari ipotetici. L’attacco terroristico di Hamas contro Israele del 7 ottobre ha aperto un vaso di Pandora che non sembra destinato a richiudersi presto.

L’attuale chiusura dello Stretto di Hormuz ha dimostrato la centralità delle rotte commerciali e quanto facilmente la guerra asimmetrica possa interrompere e persino paralizzare l’economia globale.

India e Italia sono entrambi Paesi peninsulari, con vaste coste proiettate sui rispettivi mari. Il loro rapporto nel settore della difesa è un pilastro importante di un partenariato strategico più ampio. Sta diventando una delle dimensioni più concrete della relazione bilaterale, trainata dalla sicurezza marittima, dalla produzione nel comparto della difesa, dalla resilienza cyber, dalle capacità subacquee e dalla ricerca, da parte dell’India, di partner industriali e tecnologici affidabili, oltre i suoi fornitori tradizionali.

In questo contesto, la prima visita bilaterale in India del ministro della Difesa italiano Guido Crosetto assume grande importanza per il partenariato indo-mediterraneo. La visita arriva subito dopo il tour di Crosetto nel Golfo – Emirati Arabi Uniti, Arabia Saudita e Qatar – poco prima dello storico ritiro degli Emirati Arabi Uniti dall’Opec. Da quando il governo Meloni è entrato in carica, Emirati Arabi Uniti e Italia sono diventati partner strategici nel settore della difesa, mentre l’Italia ha approfondito i propri legami come fornitore industriale e partner di Arabia Saudita e Qatar.

La visita arriva anche in un momento di intensificazione dell’attività indiana nel Golfo, con il Consigliere per la Sicurezza Nazionale Ajit Doval in visita sia in Arabia Saudita sia negli Emirati Arabi Uniti, alla vigilia del disimpegno da Chabahar. Nuova Delhi aveva ricevuto ripetute deroghe per investire nel porto iraniano di Chabahar, che le avevano permesso di bilanciare la proiezione cinese nell’Oceano Indiano attraverso Gwadar, sostenendo al tempo stesso la propria proiezione strategica verso l’Asia centrale e l’Afghanistan. Con la scadenza dell’ultima deroga entro la fine di aprile, l’India sta cercando acquirenti per le proprie partecipazioni nel porto, un passaggio che segna anche una battuta d’arresto per il Corridoio Internazionale di Trasporto Nord-Sud (INSTC), che collega l’India alla Russia.

Mentre Italia e India consolidano la propria proiezione e le proprie alleanze nel Golfo, gli incontri di Crosetto con il Consigliere per la Sicurezza Nazionale Ajit Doval e con il ministro della Difesa Rajnath Singh assumono evidenti implicazioni multilaterali su Iran, Hormuz, terrorismo ed energia.

Ma la visita consolida anche la visione comune dei primi ministri Meloni e Modi contenuta nel Piano d’Azione Strategico Congiunto India-Italia 2025–2029, che impegna le due parti a negoziare una Roadmap Industriale per la Difesa, promuovere co-produzione e co-sviluppo, intensificare gli scambi nella ricerca in ambito difesa, approfondire la cooperazione marittima ed espandere la collaborazione nella cybersicurezza e nel contrasto al crimine informatico. Questo si riflette anche nello scambio del Piano di Cooperazione Militare Bilaterale 2026–2027.

Un esempio concreto è la partnership tra Adani Defence e Leonardo nel settore degli elicotteri. L’accordo è significativo perché include indigenizzazione graduale, manutenzione, riparazione e revisione, formazione e sviluppo di capacità industriale locale. Annunciata nel febbraio 2026, l’intesa mira a creare un ecosistema integrato per la produzione di elicotteri in India, concentrandosi sulle piattaforme AW169M e AW109 Trekker di Leonardo.

Accordi di questo tipo sono politicamente essenziali per entrambi i Paesi. Per l’India, rappresentano Aatmanirbhar Bharat e co-proprietà, riducendo la dipendenza dalle piattaforme importate e costruendo al tempo stesso un ecosistema aerospaziale all’interno della base industriale nazionale. Per l’Italia, l’accordo posiziona Leonardo come partner tecnologico di lungo periodo e affidabile in uno dei più grandi mercati elicotteristici al mondo, non semplicemente come un altro esportatore. Dimostra inoltre una crescente disponibilità a “indianizzare” la propria tecnologia.

La dimensione navale potrebbe rivelarsi ancora più strategica. L’India ha annunciato un importante programma per l’acquisto di quattro navi Landing Platform Dock (LPD). Queste unità darebbero alla Marina indiana maggiore mobilità anfibia, capacità di risposta umanitaria, capacità di rafforzamento delle isole e capacità di proiezione operativa nell’Oceano Indiano, in un momento in cui Nuova Delhi è chiamata a svolgere un ruolo più ampio nella regione. L’esperienza di Fincantieri con la LHD Trieste della Marina italiana, entrata in servizio lo scorso anno, è fondamentale. La sua filosofia progettuale e la sua funzionalità si sovrappongono alle esigenze indiane per LPD capaci di operare in scenari militari, di evacuazione e di risposta ai disastri, così come le sue dimensioni e la sua adattabilità.

Il dominio subacqueo sta già passando dalla possibilità alla realtà. Nel dicembre 2025, WASS Submarine Systems di Fincantieri ha ottenuto un importante contratto per fornire siluri pesanti alla Marina indiana. L’accordo, descritto come il più grande nella storia di WASS, riguarda siluri Black Shark Advanced, sistemi di lancio, attrezzature per la manutenzione, pezzi di ricambio e supporto operativo. L’Indo-Mediterraneo, dove entrambi i Paesi sono fornitori netti di sicurezza, ha un forte bisogno di sicurezza del dominio subacqueo e di protezione contro la guerra asimmetrica condotta da attori statali e non statali.

L’Oceano Indiano sta diventando sempre più conteso, sia in superficie sia nel dominio subacqueo. L’attività navale cinese, i dispiegamenti di sottomarini, i sensori sui fondali, le vulnerabilità infrastrutturali e la crescente importanza della guerra antisommergibile rendono le capacità subacquee centrali nella strategia marittima indiana. A questo si aggiungono l’uso di droni marini esplosivi senza equipaggio e mine nello Stretto di Hormuz, così come l’introduzione da parte del Pakistan di sottomarini classe Hangor a propulsione indipendente dall’aria (AIP), orientati alla tecnologia cinese. La minaccia si estende così sia nel Mar Arabico sia nel Golfo del Bengala. Le aziende italiane della difesa portano profondità industriale e capacità comprovate nei siluri, nei sensori, nei sistemi subacquei e nell’integrazione navale.

Il dominio cyber e la sicurezza ibrida sono un altro naturale terreno di convergenza. La moderna cooperazione industriale nella difesa dipende da catene di approvvigionamento sicure dal punto di vista cyber, sistemi di comando protetti, comunicazioni criptate, porti resilienti e infrastrutture digitali affidabili, che rappresentano anche una componente chiave del Corridoio Economico India-Medio Oriente-Europa (IMEC). Il piano d’azione bilaterale crea la base per questa cooperazione.

Per l’India, l’Italia offre tecnologia avanzata senza il bagaglio politico di altri Paesi, e una crescente disponibilità a condividere proprietà intellettuale, tecnologia e know-how. Per l’Italia, l’India offre scala, domanda, profondità industriale e accesso allo spazio strategico dell’Indo-Pacifico. Entrambi sono forti partner del Giappone, e l’India sta inoltre valutando il Global Combat Air Programme (GCAP), un’iniziativa Regno Unito-Italia-Giappone per un caccia di sesta generazione.

Esiste una grande intesa e amicizia tra i due leader, i Primi ministri Modi e Meloni, alla guida di due importanti democrazie che comprendono le sfide del governo democratico in tempi volatili. La visita arriva in un momento opportuno, poche settimane prima della visita del Primo Ministro Modi a Roma, creando il contesto per un partenariato di sicurezza più stretto. In un momento storico come questo, India e Italia possono servire, come ha detto la Presidente del Consiglio Giorgia Meloni al Raisina Dialogue nel 2023, da fari capaci di brillare e permettere di navigare in acque agitate.

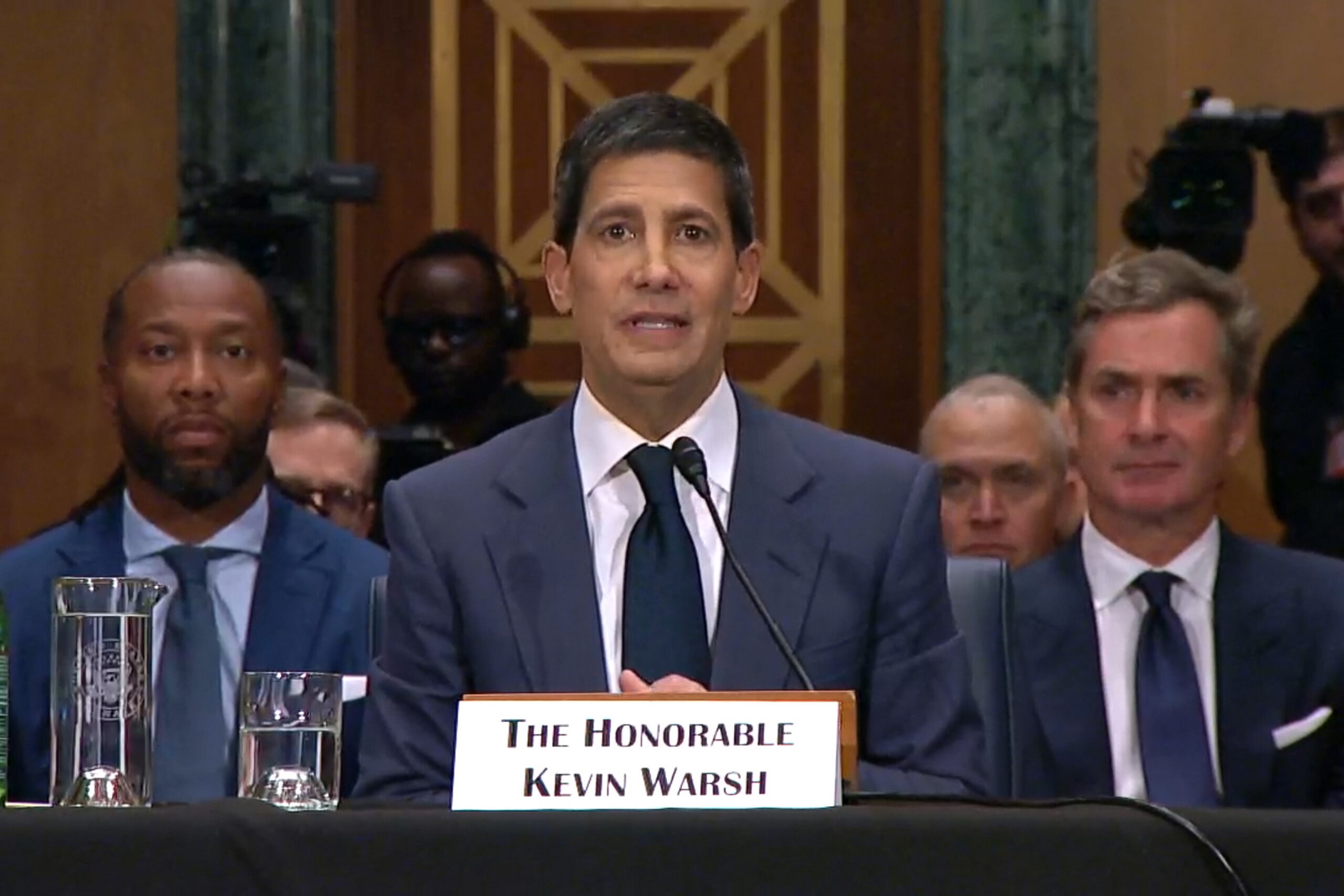

(Foto: MinisteroDifesa)