Parlando con i giornalisti durante una visita a Seul, Dominic Raab, ministro degli Esteri nel gabinetto Tory di Boris Johnson, ha bollato come "truccato" il voto presidenziale in Bielorussia e ha annunciato che Londra sanzionerà Aleksander Lukashenko e alcuni gerarchi del regime di Minsk (tra cui il figlio Viktor) per i brogli elettorali e per la repressione contro i cittadini –…

Archivi

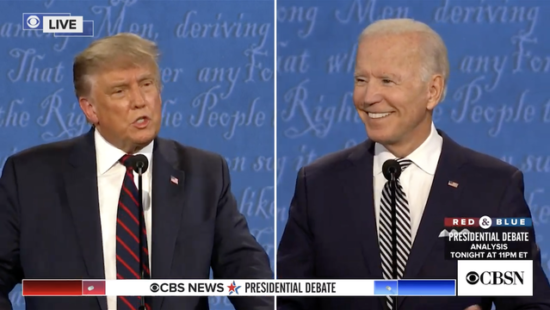

Usa 2020, insulti e attacchi: caos al primo dibattito Trump-Biden. Il video

Usa 2020, insulti e attacchi: caos al primo dibattito Trump-Biden [embedyt] https://www.youtube.com/watch?v=4D2D_FZcppU[/embedyt] Cleveland, 30 set. (askanews) - "Caos" è la parola usata più frequentemente dai media Usa per descrivere il primo dibattito, saranno tre in tutto, fra il candidato democratico alla Casa Bianca Joe Biden e il presidente in carica Donald Trump, andato in onda su Fox News. "Un dibattito…

La Francia va all'attacco sulla Difesa. Pronto il maxi budget (anti-Covid)

Per il prossimo anno la Francia potrà contare su 39,2 miliardi di euro per la propria Difesa, 1,7 in più rispetto al 2020. È quanto si legge nella proposta di budget che il ministro Florence Parly ha presentato in consiglio dei ministri, consapevole del supporto che il presidente Emmanuel Macron ha da sempre espresso per il programma di generale ammodernamento…

La grande freddezza. Così la Santa Sede "scomunica" il Segretario di Stato Usa

Gelo a San Pietro. A Roma, in Vaticano, è il giorno di Mike Pompeo. Il Segretario di Stato Usa è nella capitale per una doppia tappa. Santa Sede, Palazzo Chigi, Farnesina. Una scaletta serrata di incontri, spezzata solo da una passeggiata in programma nella Galleria borghese, per discutere di tanti dossier. Su tutti la Cina, con cui il Vaticano sta…

Investimenti e deficit (e Mes?), ecco la prima manovra a prova di Covid

Ci siamo, un poco alla volta il governo di Giuseppe Conte plasma la manovra a prova di Covid. Non sarà una finanziaria come tutte le altre, questo è poco ma sicuro. Tanto deficit, tanta spesa in conto capitale e qualche embrione di Recovery Fund piazzato qua e là. Ormai il meccanismo si è messo in moto, il vertice di maggioranza…

Usa-Vaticano, la lezione (dimenticata) di Casaroli. Scrive Cristiano

Profondamente diplomatico - tanto da aver trattato con interlocutori assai più distanti da lui di quanto lo possa oggi Mike Pompeo- il Segretario di Stato Parolin nega irritazione per la posizione assunta dal Segretario di Stato americano Mike Pompeo in merito ai rapporti tra Cina e Santa Sede. Parla di sorpresa, pur conoscendo da tempo la posizione statunitense. Ma questo…

Cina e Libia, il dialogo fra Italia e Usa c’è (ed è buono). Occhio al dossier Russia

Buona la seconda. Dopo una mattinata di gelo in Vaticano, Mike Pompeo si rifà alla Farnesina. Il segretario di Stato americano appare in conferenza stampa con il ministro degli Esteri Luigi Di Maio. Anzi, solo “Luigi”. Così lo chiama a più riprese. “Sono contento di stare qui con Mike”, risponde l’altro. Un passaggio a Palazzo Chigi con Giuseppe Conte, poi…

Trump o Biden? A trionfare è Patrizia De Blanck. Il corsivo di Arditti

Due uomini, bianchi, vecchi, ricchi e imbolsiti se ne sono dette di tutti i colori nel primo confronto Tv della più orrenda campagna elettorale della storia d’America, producendo un effetto raccapricciante per chi cercava un minimo di contenuti ma dando ampia soddisfazione al popolo dei social e dei reality. Joe Biden e Donald Trump scelgono dunque la strada della contessa…

Democrazia dell'insulto. Gramaglia racconta la prima sfida Trump-Biden

Più che un dibattito è stato uno scontro, quasi una zuffa a parole: c'era da aspettarselo, insulti, attacchi personali, Trump a Biden “non c'è niente di furbo in te”, Biden a Trump “sei un clown”. Nessuno dei due è mai riuscito a finire una frase, perché l'altro lo interrompeva. Donald Trump più aggressivo e sempre corrucciato, Joe Biden più pacato…

Trump, Biden e papa Francesco. Intervista all'ex inviato Usa Knox Thames

“La natura pubblica di quei commenti era inusuale”. Knox Thames, ex diplomatico del Dipartimento di Stato, per ben cinque anni, dal 2015 al 2019, consigliere speciale per le minoranze religiose nel Vicino Oriente e nell’Asia centro-meridionale, misura con cautela le parole. Ha lasciato solo lo scorso luglio il suo ruolo a Foggy Bottom, dove con due amministrazioni, prima con Barack…