Si annunciano calde le convention di fine luglio negli Stati Uniti: manifestazioni sono già annunciate e organizzate, sia a Cleveland che a Filadelfia. Una marcia coinciderà con l’apertura della Convention in Ohio, il 18 luglio, con migliaia di partecipanti. Molti s’apprestano a sfidare le limitazioni imposte dalle autorità locali, in una protesta anti-Trump, cui aderiscono diversi gruppi. In Pennsylvania, ci…

Archivi

L'Europa davanti alla Brexit

Oggi è un giorno storico per il destino dell'Europa. L'Inghilterra è alla prova del voto, anche se non è facile capire ad oggi se si tratterà di un Indipendence day o di un Armageddon. La campagna elettorale è stata lunga, dura e con fortissimi condizionamenti internazionali. Il momento più drammatico si è consumato con l'omicidio della deputata laburista Cox, uccisa…

Ecco come la Difesa andrà all'attacco sulla cyber security

L’operazione prosegue sotto traccia come nella migliore spy story. Non è un segreto che nel Libro bianco della Difesa sia previsto, nell’ambito di una revisione delle strutture di comando, un vice comandante per le operazioni che sarà il numero 2 del capo di Stato maggiore della Difesa e che avrà la responsabilità non solo del Comando interforze per le operazioni…

Che cosa si dice tra i vertici militari Usa della Libia

Almeno trentaquattro miliziani misuratini sono rimasti uccisi martedì (altri cento feriti) durante gli scontri con lo Stato islamico a Sirte, la città costiera libica in cui i baghdadisti avevano costruito la più grande roccaforte statuale extra Siraq. Si tratta del colpo più duro subito dall'offensiva lanciata il mese scorso da alcune delle principali fazioni fedeli al nuovo pseudo-governo, non ancora del tutto insediato…

Così Assocarta festeggia il no del Parlamento europeo al Mes per la Cina

“Nel mese di maggio ha fatto bene il Parlamento Europeo a pronunciarsi contro la concessione unilaterale dello status di economia di mercato alla Cina. Il settore cartario italiano è a favore della libertà di mercato purché si combatta ad armi pari”. È questa una delle prime dichiarazioni del nuovo presidente di Assocarta, Girolamo Marchi, eletto dall’assemblea dei soci ieri a…

Chi soffrirebbe di più con la Brexit

I fatti dicono questo: nonostante l’emozione provocata dal barbaro omicidio della parlamentare Jo Cox (evento che molti, a partire dalla reazione dei mercati, avevano considerato conclusivo della campagna, nel senso - pensavano - di un’opzione Brexit irrimediabilmente compromessa), la corsa è ancora "neck and neck". Nelle ultime 96 ore, sono usciti quattro sondaggi: due di essi danno un pareggio assoluto;…

Ecco le sviste fiscali di Renzi che hanno fatto lievitare le stelle di Appendino e Raggi

Le elezioni amministrative non sono elezioni politiche perché servono a scegliere i sindaci che devono garantire la vivibilità delle città. Ma un significato politico lo hanno anche loro, soprattutto quando esistono delle situazioni di correlazione tra la politica fiscale a livello nazionale e gli effetti locali. Il caso della Tasi, l'imposta sulla proprietà della prima casa, un tempo chiamata Imu,…

Tutta la storia del Regno Unito nell’Unione Europea. Terza puntata

L’uomo da tutti considerato il Padre della Gran Bretagna europea è, sorprendentemente, un Conservatore. Edward Heath riuscì nell’impresa fallita da MacMillan e Wilson grazie anche al suo rapporto di personale amicizia con Michel Jobert, il segretario particolare del Presidente francese Georges Pompidou, e al lavoro della sua squadra di negoziatori guidata da Geoffrey Rippon. Heath riuscì a portare il Regno…

Ricominciare da destra? Sì, no, forse

Non conta proprio un bel nulla se Matteo Renzi è in crisi di consensi o se la minoranza del suo partito gli chiede un deciso cambio di passo in direzione. Le analisi degli ultimi giorni che davvero interessano anche il segmento liberal-repubblicano del paese sono quelle che, a tenaglia, Massimo D'Alema e Romano Prodi hanno consegnato a Corriere della Sera…

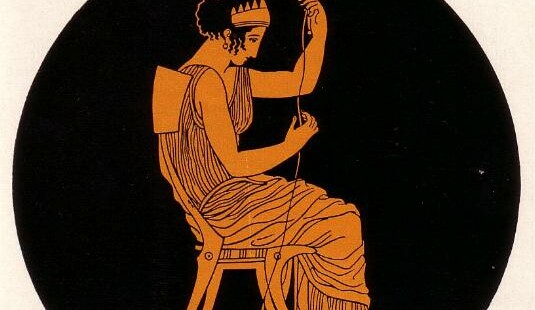

Un festival internazionale ai Giardini dell’Accademia Filarmonica Romana

Musica, danza, teatro, poesia, arte. I Giardini dell’Accademia Filarmonica Romana si trasformano dal 28 giugno al 15 luglio in uno spazio aperto, un confronto stimolante tra culture e tradizioni di diversi paesi, che contraddistingue anche quest’anno il festival estivo dell’istituzione romana. Oltre 30 gli appuntamenti in programma, realizzati grazie alla preziosa collaborazione di 20 ambasciate, istituzioni, accademie e istituti di cultura attivi…