La bellissima iniziativa del “Giornale dell’Arte”, per il 185° anniversario dalla Fondazione della Giovine Europa di Giuseppe Mazzini, si inserisce in un dibattito sulla crisi di una Europa troppo concentrata sul proprio presente imminente. Una Europa che sembra aver dimenticato le “contraddittorie complessità” della sua storia nella dinamicità di un mondo in metamorfosi. È difficile “recensire” i contributi “profondi” che…

Archivi

F35. Perché (e come) l'Italia potrebbe beneficiare dello stop alla Turchia

L'Italia potrebbe beneficiare dell'esclusione della Turchia dal programma F-35. La decisione di Washington di sospendere le forniture ad Ankara relative al velivolo è ancora provvisoria, in attesa di una rinuncia “inequivocabile” dei turchi al sistema russo S-400. Eppure, il Pentagono ha già annunciato l'avvio della valutazione su “fonti secondarie di fornitura”, necessarie a sostituire l'attuale contributo dell'industria turca. Per il…

Cosa accade nel Mar Nero. Le navi Nato e la guerra di posizione Washington-Mosca

"Accogliamo con gratitudine le navi Nato nel Mar Nero. [Questa] forte presenza è un fattore importante di stabilità e sicurezza nella regione", ha scritto ieri su Twitter la vicepremier ucraina, Ivanna Klympush. We welcome with gratitude #NATO ships in the #BlackSea. Strong @NATO presence is an important factor of stability & security in the region. pic.twitter.com/s85AqcJMb0 — Ivanna Klympush (@IKlympush) 2…

Bouteflika si è dimesso. Il peso dei militari nei giochi di potere in Algeria

Un coro di clacson, vessilli nazionali agitati per strada, canti intonati davanti all'edificio Grande Poste, nel centro della capitale algerina, simbolo delle proteste delle scorse settimane. È così che Algeri ha festeggiato le dimissioni di Bouteflika, 82 anni, che lascia dopo essere stato per 20 anni al potere in Algeria. Tocca ora a Abdelkader Bensalah, 77, Presidente del Consiglio nazionale,…

Manette per Guaidò? Cosa succederà dopo la revoca dell'immunità

Nuovo colpo del regime contro il presidente ad interim del Venezuela, Juan Guaidó. Mentre gran parte dei venezuelani è ancora al buio e il Paese soffre per il mancato servizio di acqua corrente, Nicolás Maduro continua ad impegnarsi per rendere inagibile politicamente il presidente dell’Assemblea Nazionale e leader dell’opposizione. L’ultima mossa arriva dall’Assemblea Costituente del Venezuela, un Parlamento parallelo creato…

Libia, la conferenza nazionale e il rischio di una linea filo-francese dell'Onu

Quale sia la posizione italiana sulla questione libica resta un mistero. Nel Paese nordafricano, con Haftar che continua ad avanzare e ad avvicinarsi sempre più alla Tripolitania, la situazione è continuamente in evoluzione. La conferenza nazionale di Ghadames, fissata per la metà di aprile, si avvicina e aumentano in maniera esponenziale anche i dubbi e le aspettative sul futuro di…

Il caso M5S secondo Italiastatodidiritto. Parla la presidente Viola

Stato di diritto come cardine della democrazia rappresentativa e liberale, è su questo principio che è nata a dicembre l'associazione Italiastato di diritto da un gruppo di giuristi, avvocati, notai, docenti universitari e amici che si sono incontrati per dare vita a quella che ora è una realtà di cui fanno parte novanta componenti, provenienti da più ambiti (e non…

Brexit si o no? Il fallimento della Politica

Nel 2016 è stato chiesto al popolo inglese di decidere, con un Referendum, se restare o uscire dall'Unione Europea. Come tutti ben sappiamo, la maggioranza dei votanti (il 51,89%, ossia 17,4 milione di persone) ha deciso per l'uscita dell'UK dall'UE. Sono passati oltre due anni e la situazione non si è risolta. La Brexit resta un punto interrogativo: uscire sì…

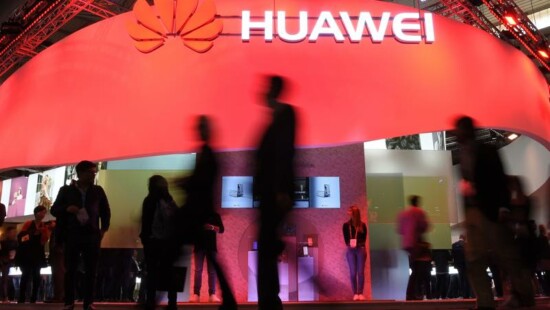

Roma ignora gli alert sul Made in China. Telecamere Huawei in due quartieri

Mentre gli alleati americani mettono in guardia tutti i Paesi Nato e, in particolare l’Italia, sui pericoli di affidarsi ad aziende tecnologiche cinesi e, soprattutto a Huawei nell’ambito delle telecomunicazioni (e nel 5G in particolare), a Roma il sistema di videosorveglianza in due quartieri è stato installato proprio dalla ditta di Shenzen. San Lorenzo e l’Esquilino – due aree del centro…

Chi vedrà e cosa farà Giuseppe Conte in missione in Qatar

Dopo l'incontro con Juncker, Giuseppe Conte è volato alla volta del Qatar. L'obiettivo - spiegano fonti diplomatiche - è consolidare il dialogo politico e sviluppare l'interlocuzione al più alto livello per rafforzare la partnership strategica. Da oggi a Doha, sventola la bandiera tricolore. Il premier aveva già incontrato l'emiro Sheikh Tahim bin Hamad al Thani, per la prima volta a…